Strategische Applikationslandschaft – Mit der Pace-layered Strategy im “Brown Filed” navigieren

IT Spektrum, Ausgabe 04|2023, Seiten 10 bis 14

Die schnelle Einbettung von neuen Fach-Applikationen in bestehende Applikationslandschaften kann die IT vor große Herausforderungen stellen. Diese müssen in der Zusammenarbeit mit der Fachabteilung besprochen werden. Wie kann ihr verständlich erklärt werden, dass es auch Aspekte aus der IT-Sicht zu berücksichtigen gibt? Eine Möglichkeit ist die Gartner Pace-layered Application Strategy. Wie diese angewendet werden kann und das gemeinsame Verständnis fördert, zeigt ein kleines Beispiel.

Die Gartner Pace-layered Application Strategy

Informatik Aktuell, 13. September 2022. Online-Artikel.

Eine praktische Einführung in die Gartner Pacel-layered Application Strategy.

Softwarearchitektur pragmatisch

Der Weg von der Software- in die Unternehmens-Architektur. Hanser Fachbuch Verlag, 2022, ISBN: 978-3-446-47370-6

Buchangaben: 08/2022, 294 Seiten, Fester Einband

Homepage zum Buch: https://arch.xapps.ch

Sind WebApps überhaupt Apps?

Gastbeitrag im Buch “Der Prozess mobiler Entwicklungsprojekte: Muster agiler Methoden” von Florian Siebler-Guth, Springer Vieweg Verlag, 2019, ISBN 978-3-658-26730-8

“Philipp Friberg beschäftigt sich in seinem Gastbeitrag (Abschn. 3.3.4.3) mit der Frage, ob WebApps überhaupt Apps sind. Er spricht dabei viele grundlegende Aspekte und aktuelle Entwicklungen an, die die herrschende Taxonomie in Frage stellen.”

OCR im Browser

Blog auf itelligence.ch, 13.12.2018

Seriennummer über eine WebCam im Browser digitalisieren…

Security in der Web-App Entwicklung

Blog auf itelligence.ch, 07.09.2018

Mir wird immer mal wieder die Frage nach Security in der Fiori-Entwicklung gestellt…

SAP Mobile Cards / SAP Content to go

Blog auf itelligence.ch, 29.05.2018

SAP betreibt unter dem hübschen Begriff «SAP Cloud Platform mobile service for development and operations» einen Service für die mobile Entwicklung, die Konfiguration und das Management. Dieser Service basiert auf offenen, standardisierten Komponenten.

Apps übersetzen mit dem SAP Translation Hub

Blog auf itelligence.ch, 29.01.2018

Für eine gute User-Experience müssen Apps in der Sprache der Anwender zur Verfügung stehen. Ich stelle im Blog den SAP Cloud Service, den Transalation Hub, vor.

RESTful APIs mit OData

Zweiteiliger Artikel im Entwickler Magazin 3.17, April 2017 und Entwickler Magazin 5.17, August 2017

RESTful APIs sind in aller Munde, doch leider sind damit Fragen der Objektadressierung, Suche, Filterung oder die Abbildung eines Objekts noch nicht geklärt. All das und andere Best Practices für das Bilden von REST-APIs hat uns der OData-Standard abgenommen. Dank der Metadaten, die ein Service mit seinem Modell beschreibt, ist es auch für Entwickler einfacher, den Service zu verstehen und damit erfolgreich zu arbeiten.

Buch “WebApps mit jQueryMobile”

Philipp Friberg

dpunkt.verlag, Mai 2013, 300 Seiten, Broschur

ISBN: 978-3-86490-056-3

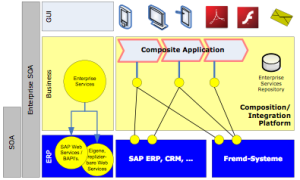

Paper “Enterprise SOA – Architektur für Zeiten des Wandels…”

Roger Eisenecher und Philipp Friberg

Wirtschaftsinformatik & Management, WuM, Gabler Verlag, Heft 2/2009, Seiten 32-34

Eine Enterprise SOA (serviceorientierte Architektur) hilft Unternehmen, ihre Prozesse flexibler über Systemgrenzen hinweg zu gestalten. Erfahren Sie in diesem Artikel, was unter einer Enterprise SOA verstanden wird und wo Nutzen aber auch die Herausforderungen liegen.

Paper “Nutzen und Herausforderungen einer Enterprise SOA”

Roger Eisenecher und Philipp Friberg

HMD – Praxis der Wirtschaftsinformatik, dpunkt.Verlag, Heft 262, August 2008

Ein großes Problem bei der heutigen Standardsoftware ist, dass Innovationen bei Geschäftsprozessen nur durch Entwicklungsarbeit umgesetzt werden können. Dies macht eine Innovation teuer. Gefordert ist also die Möglichkeit, Prozesse grafisch durch den Business Analyst modellieren und orchestrieren zu können. Es versteht sich von selbst, dass dies systemübergreifend möglich sein muss. Die Enterprise SOA zeigt einen Ansatz für eine solch flexible Architektur. Am Beispiel der Branche Retail kann sehr gut gezeigt werden, dass für innovative Unternehmen großen Nutzen entsteht, dass aber auch neue Herausforderungen auf Unternehmen und Standardsoftwarehersteller zukommen.

Paper “Ein Verfahren zur sicheren Passwortvergabe mittels SMS”

Philipp Friberg, Andreas Rinkel

HMD – Praxis der Wirtschaftsinformatik, dpunkt.Verlag, Heft 244, August 2005

Die Verwendung unsicherer Passwörter stellt ein Sicherheitsrisiko dar, weil diese durch spezielle Tools „erraten“ oder bei langer Verwendung ausgespäht werden können. Abhilfe schafft hier die so genannte Zweifaktor-Authentisierung: Erst die Kombination von Wissen (um das Passwort) und Besitz (Hardware) erlaubt den Zugriff auf das geschützte System. Die notwendige Hardware ist im Allgemeinen kostenintensiv und umständlich in der Handhabung, da der Anwender diese bei sich führen und vor unbefugtem Zugriff schützen muss.

Durch die weite Verbreitung und große Akzeptanz von Mobiltelefonen ist es möglich, den Faktor Besitz auf kostengünstige Weise zu realisieren. Die vorgestellte Lösung realisiert den Faktor Besitz mittels einer SMS-Nachricht, die an das Mobiltelefon der zu authentisierenden Person geschickt wird. Das Mobiltelefon ersetzt auf diese Weise die spezielle Hardwarelösung anderer Ansätze und wird zum Besitzfaktor.